Александр Привалов, Мария Сахарова

Определение состава мер и требований к объектам информатизации

Рецензенты:

Профессор кафедры «Электрическая связь» ФБГОУ ВО ПГУПС А. К. Канаев.

Заведующий кафедрой «Экономика труда и управление человеческими ресурсами» ФГАОУ ВО РУТ (МИИТ) И. А. Епишкин.

Перечень сокращений и определений

АС (Автоматизированная система) — совокупность персонала и комплекса вычислительных средств, выполняющих определенные функции с использованием технологий автоматизации деятель-ности;

ПО (Программное обеспечение) — совокупность компьютерных программ и программных документов, необходимых для эксплуатации этих программ;

АСУ (Автоматизированная система управления) — группа программных и программно-аппаратных решений, реализующих функции контроля за процессами, происходящими в производственном и технологическом оборудовании, а также функции управления таким оборудованием и соответст-вующими процессами;

АСУ ТП (АСУ технологическим процессом) — совокупность технических и программных решений, обеспечивающих автоматизацию управления оборудованием на заданном предприятии;

ГИС (Государственные информационные системы) — информационные системы, функциони-рующие в соответствии с требованиями государственных органов, федеральных законов, законов субъектов Российской Федерации;

ЗО КИИ (Значимые объекты КИИ) — объекты, которым в результате специальной процедуры категорирования присвоена одна из категорий значимости;

ИБ (Информационная безопасность) — состояние защищенности информации, гарантирующее ее конфиденциальность, доступность и целостность;

ИС (Информационная система) — комплекс технических средств и технологий, обрабатывающих информацию, в совокупности с базами данных, содержащими обрабатываемую информацию;

ИСПДн (Информационные системы персональных данных) — ИС, включающие в себя персональные данные и средства обработки персональных данных;

КИИ (Критическая информационная инфраструктура) — ИС и АСУ, принадлежащие субъектам КИИ, а также сети электросвязи, обеспечивающие взаимодействие этих систем;

НСД (Несанкционированный доступ) — получе-ние возможности обработки информации или использования ресурсов информационной системы без ведома их владельца;

ПДн (Персональные данные) — сведения, имеющие отношение к физическому лицу, которые могут быть предоставлены другим лицам;

ПО (Программное обеспечение) — продукт интеллектуальной деятельности, включающий в себя информацию, выраженную через средства поддержки;

РД (Руководящий документ) — нормативно-технический документ, устанавливающий нормы, правила, требования организационно-методического и общетехнического характера;

СЗИ (Средства защиты информации) — комплекс инженерно-технических устройств, приспособлений и систем, применяемых для решения задач по обеспечению ИБ;

СТР-К — Специальные требования и рекоменда-ции по технической защите конфиденциальной информации;

ФЗ (Федеральный закон) — закон, установленный федеральными законодательными органами федеративного государства.

ФСБ (Федеральная служба безопасности) − орган исполнительной власти Российской Федерации, осуществляющий решение задач по обеспечению безопасности Российской Федерации в пределах своих полномочий, установленных нормативными правовыми актами;

ФСТЭК (Федеральная служба по техническому и экспортному контролю) − орган исполнительной власти, выполняющий специальные и контрольные функции в области обеспечения защиты (некриптографическими методами) информации в соответствии с государственной политикой Российской Федерации.

Введение

Данное учебно-методическое пособие призвано помочь обучающемуся при написании практической работы по дисциплине «Организационное и правовое обеспечение информационной безопасности».

В практической работе обучающемуся необходимо провести подробный анализ нормативно-правовой документации, относящейся к рассматриваемой теме практической работы, по результатам которого выработать меры и требования к объектам информатизации в соответствии с действующими законами Российской Федерации.

В ходе выполнения практической работы обучающемуся предлагается рассмотреть такие базовые материалы, как межгосударственные стандарты качества (ГОСТ), федеральные законы, приказы ФСБ, ФСТЭК, Постановления Правительства и др. нормативно-правовые документы Российской Федерации.

Оформление и содержание практической работы

Вне зависимости от выбранной темы, практическая работа должна соответствовать приведенному ниже оглавлению:

— Содержание

— Перечень сокращений и определений

— Введение

— Анализ нормативных документов

— Состав мер и требований к объектам информатизации согласно законам Российской Федерации

— Заключение

— Список использованных источников (литература или интернет-источники)

При оформлении практической работы необходимо использовать ПО Microsoft Word, шрифт — TimesNewRoman, интервал междустрочный должен быть равен 1.5, размер шрифта — 14. Отступы по краям должны быть равны 1 см., абзацы должны начинаться с «красной» строки (1.5 см).

Титульный лист

Оформление титульного листа осуществляется согласно ГОСТ 2.105-95, ГОСТ 7.32-2017 (см. приложение Б). В этом листе указывается название института, тема, которую рассматривает обучающийся, название предмета (дисциплина), ФИО обучающегося, ФИО преподавателя, город и текущий год.

Перечень сокращений и определений

В перечне сокращений и определений указываются все технические и юридические сокращения и аббревиатуры с их расшифровкой и их описанием. Предпочтительно указывать все элементы перечня в алфавитном порядке.

Пример

ИС (Информационная система) — совокупность технических средств и технологий, обрабатывающих информацию, а также самой обрабатываемой информации, содержащейся в базах данных;

Содержание

В содержании указывается сама структура практической работы, которая в обязательном порядке должна включать следующие разделы: введение; темы, которые рассматривает обучающийся; заключение; список используемых источников. Если необходимо использовать дополнительные материалы, их нужно указать как приложения.

Для того, чтобы правильно оформить содержание посредством ПО Microsoft Word, нужно на вкладке «Ссылки» через виртуальную кнопку «Оглавление» (в левом верхнем углу окна) выбрать необходимый стиль. На странице появляется пустой раздел «Содержание». Чтобы заполнить его, нужно в тексте практической работы выделить тему (заголовок раздела), в ленте команд Microsoft Word перейти на вкладку «Ссылки» и, нажав на кнопку «Добавить текст» в группе «Оглавление», выбрать «Уровень 1».

Чтобы разделы практической работы появились в содержании, его нужно обновить — нажать кнопку «Обновить таблицу», которую можно найти либо в группе «Оглавление» ленты команд, либо над самим полем содержания. После этого тема появляется в содержании, и напротив нее автоматически указывается страница, на которой начинается соответствующий раздел. Если раздел имеет подразделы, то аналогичным образом необходимо кнопкой «Добавить текст» выбрать «Уровень 2» и обновить.

Рассмотрим содержание разделов практической работы.

Содержание разделов практической работы

Введение

В введении обучающемуся необходимо привести краткое описание объекта информатизации (например, реальные примеры ГИС или АСУ ТП с кратким назначением и характеристиками), тенденции развития объекта и возникающие на нем проблемы. В конце этого раздела следует указать цель работы, а также описать комплекс взаимосвязанных задач, подлежащих решению для раскрытия темы и достижения указанной цели. Размер введения не должен превышать двух страниц.

Пример

Уровень защищенности ИСПДн — совокупный показатель соответствия требованиям по предотвращению угрозы безопасности ИСПДн. Чтобы определить уровень защищенности, необходимо получить следующие данные:

категории обрабатываемых данных;

форма отношений между субъектами и организацией (для определения вида обработки);

количество субъектов;

угрозы, актуальные для ИС.

Первый уровень устанавливается при обработке данных, относящихся к следующим пунктам:

Специальные, биометрические и иные категории ПДн;

Наличие или отсутствие собственных работников;

Количество субъектов, как менее ста тысяч, так и более ста тысяч;

Наличие в ПО (системном, прикладном), которое используется в ИСПДн, недекларированных возмож-ностей.

В данной практической работе будут рассмотрены информационные системы персональных данных первого уровня защищенности. Этот класс систем необходимо защищать наиболее тщательно, так как данные в них могут касаться национальной или расовой принадлежности, политических, философских, религиозных убеждений, состояния здоровья, прочих деликатных вопросов, и нарушение их безопасности может повлечь значительные негативные последствия.

Главная цель данной работы — определить меры (организационные, технические), которые обеспечат безопасность ПДн в системе первого уровня защищенности.

Чтобы достигнуть заданную цель, необходимо прежде всего собрать и проанализировать нормативно-методические документы по безопасности ПДн.

Анализ нормативных документов

В данном разделе должен быть приведён список использованных нормативных документов вместе с их кратким анализом, раскрывающим область их применения.

Здесь также рассматривается список нормативной документации, которая относится к теме практической работы. К нормативной документации могут относиться такие базовые материалы, как федеральные законы, приказы ФС и ФСТЭК, межгосударственные и национальные стандарты (ГОСТ) и т. д.

В ходе анализа нормативной документации требуется рассмотреть основные положения, функции и требования рассматриваемых документов, на которые опирается тема практической работы. Рекомендуется рассмотреть также документы, касающиеся типовых материалов проектирования и эксплуатации объектов информатизации. Кроме этого, необходимо учесть, на какие нормативные документы ссылается предложенная документация.

Рекомендуется обратить особое внимание на следующие документы:

Федеральный закон № 149 «Об информационных технологиях и защите информации» (вступил в силу 27.07.2006);

Закон «О государственной тайне» (№ 5485-1 от 21.07.1993);

Федеральный закон № 152 «О персональных данных» (вступил в силу 27.07.2006);

Федеральный закон № 187 «О безопасности критической ин-формационной инфраструктуры Российской Федерации» (вступил в силу 26.07.2017);

«Положение по аттестации объектов информатизации по требованиям безопасности информации» (утв. председателем Гостехкомиссии 25.11.1994);

«Состав и содержание организационно-технических мер по обеспечению безопасности ПДн при их обработке в ИСПДн» (утв. 18.02.2013 приказом № 21 ФСТЭК России);

«Требования к порядку создания, развития, ввода в эксплуатацию, эксплуатации и вывода из эксплуатации государственных информационных систем и дальнейшего хранения содержащейся в их базах данных информации» (утв. 06.07.2015 постановлением Правительства Российской Федерации № 676);

«Требования к обеспечению защиты информации в авто-матизированных системах управления производственными и технологическими процессами на критически важных и потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей, для окружающей природной среды» (утв. 14.03.2014 приказом № 31 ФСТЭК России);

«Требования о защите информации, не составляющей государственную тайну, в государственных информационных системах» (утв. 11.02.2013 приказом № 17 ФСТЭК России);

«Требования по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации» (утв. 25.12.2017 приказом № 239 ФСТЭК России);

«Руководящий документ. Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации» (утв. председателем Гостехкомиссии 30.03.1992).

«Специальные требования и рекомендации по технической защите конфиденциальной информации» (СТР-К);

«Требования к защите персональных данных при их обработке в ИСПДн» (утв. 01.11.2012 постановлением Правительства Российской Федерации № 1119);

«Положение об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации» (утв. 15.09.2008 постановлением Правительства Российской Федерации № 687);

«Состав и содержание организационно-технических мер по обеспечению безопасности персональных данных при их обработке в ИСПДн с использованием СКЗИ, необходимых для выполнения установленных Правительством Российской Федерации требований к защите персональных данных для каждого из уровней защищенности» (утв. 10.07.2014 приказом № 378 ФСБ России);

«Методический документ. Методика оценки угроз безопасности информации» (утв. 05.02.2021 ФСТЭК России).

Пример

Порядок обеспечения безопасности персональных данных определен Федеральным законом «О персональных данных» № 152-ФЗ (вступил в силу 27.07.2006), который описывает общие требования по обработке и защите персональных данных, а также техническое задание и тех. проект на систему защиты ПДн, модель угроз по методике ФСБ и ФСТЭК, программу-методику оценки эффективности принимаемых мер и организационно-распорядительную документацию по защите ИСПДн.

При обеспечении безопасности ИСПДн также необходимо опираться на нормативно-правовые акты, перечисленные ниже:

«Требования к защите персональных данных при их обработке в ИСПДн», утвержденные постановлением Правительства Российской Федерации № 1119 от 01.11.2012 и содержащие требования об обеспечении режима безопасности помещений с ИСПДн и учета носителей ПДн, работа с которыми осуществляется без использования средств автоматизации, а также перечень сотрудников, имеющих соответствующий доступ;

«Положение об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации», утвержденное постановлением Правительства Российской Федерации № 687 от 15.09.2008 и содержащее требования по обработке персональных данных, если их использование, уточнение, распространение и уничтожение может произ-водиться только при участии человека;

«Состав и содержание организационно-технических мер по обеспечению безопасности персональных данных при их обработке в ИСПДн», утвержденные приказом № 21 ФСТЭК России от 18.02.2013 (в ред. от 14.05.2020);

«Состав и содержание организационно-технических мер по обеспечению безопасности персональных данных при их обработке в ИСПДн с использованием СКЗИ, необходимых для выполнения установленных Правительством Российской Федерации требований к защите персональных данных для каждого из уровней защищенности», утвержденные приказом № 378 ФСБ России от 10.07.2014 и описывающие меры криптографической защиты ПДн;

Методический документ «Методика оценки угроз безопасности информации», утвержденный ФСТЭК России 05.02.2021, детально определяет содержание и порядок работ по выявлению угроз в ИСПДн.

Состав мер и требований к объектам информатизации

В данном разделе обучающемуся необходимо, опираясь на изученные нормативно-правовые документы, определить состав мер и требований к объектам информатизации согласно действующим законам Российской Федерации и выбранной теме практической работы.

В качестве дополнительной самостоятельной работы рекомендуется не только перечислить состав мер и требований к объектам информатизации, но и попытаться обосновать данный состав мер и требования.

Пример

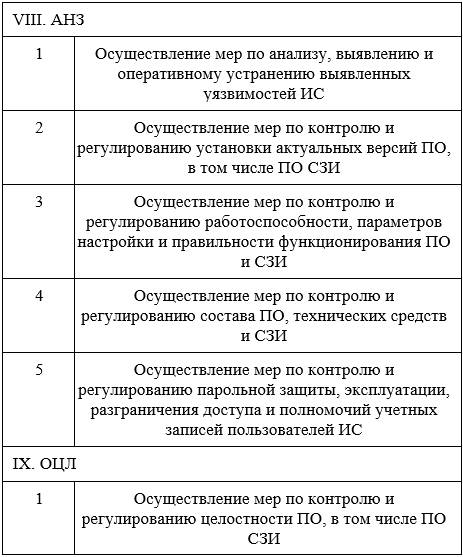

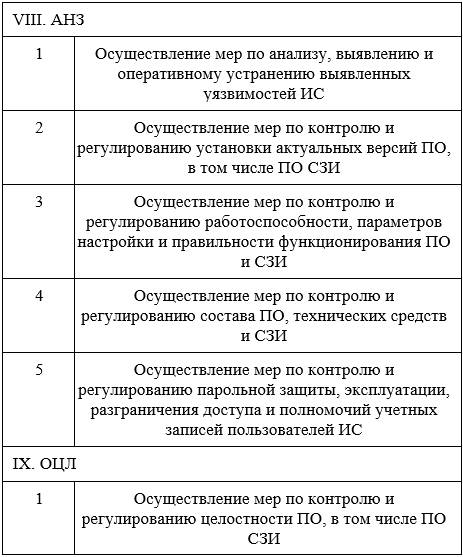

Таблица 1 содержит условные обозначения, номера и содержание мер, реализация которых необходима для обеспечения 1-го уровня защищённости ПДн.

Расшифровка условных обозначений и сокращений:

ИАФ — Идентификация и аутентификация субъектов доступа и объектов доступа

УПД — Управление доступом субъектов доступа к объектам доступа

ОПС — Ограничение программной среды

ЗНИ — Защита машинных носителей ПДн

РСБ — Регистрация событий безопасности

АВЗ — Антивирусная защита

СОВ — Обнаружение вторжений

АНЗ — Контроль защищенности ПДн

ОЦЛ — Обеспечение целостности ИС и ПДн

ОДТ — Обеспечение доступности ПДн

ЗСВ — Защита среды виртуализации

ЗТС — Защита технических средств

ЗИС — Защита ИС, ее средств, систем связи и передачи данных

ИНЦ — Выявление инцидентов и реагирование на них

УКФ — Управление конфигурацией ИС и системы защиты ПДн

ВП — Внешние пользователи (пользователи, которые не являются работниками оператора)

МНИ — Машинные носители информации

Таблица 1

Заключение

В заключении обучающийся должен записать сформулированные в практической работе проблемы для своего объекта информатизации, указать пути их решения, а также сформулировать тезисы, которые не учитываются действующим законодательством и нормативными актами. Как и введение, заключение не должно превышать одной страницы.

Пример

В данной практической работе мною была рассмотрена тема «Определение состава мер и требований к информационным системам персональных данных первого уровня защищенности согласно действующему законодатель-ству Российской Федерации».

В результате проделанной работы были получены следующие результаты:

Найдены и проанализированы нормативно-правовые документы, связанные с обработкой и защитой ПДн в ИСПДн;

Установлены меры и требования, обеспечивающие безопасность персональных данных при их обработке в ИСПДн 1-го уровня защищенности.

Список использованных источников

В списке используемых источников обучающийся должен перечислить все источники, которые он использовал при написании практической работы. Предпочтительно алфавитное перечисление источников, но допустимо представление в соответствии с порядком появления текстовых отсылок. Если в качестве источников используются веб-сайты, их тоже необходимо включить в этот список с указанием соответствующих ссылок.

Пример

Федеральный закон № 152 «О персональных данных» (вступил в силу 27.07.2006);

«Требования к защите персональных данных при их обработке в ИСПДн», утв. постановлением Правительства Российской Федерации № 1119 от 01.11.2012;

«Состав и содержание организационно-технических мер по обеспечению безопасности персональных данных при их обработке в ИСПДн», утв. приказом № 21 ФСТЭК России от 18.02.2013 (в ред. от 14.05.2020);

«Положение по аттестации объектов информатизации по требованиям безопасности информации», утв. пред-седателем Гостехкомиссии 25.11.1994.

Приложение А

Варианты объектов информатизации к рассмотрению в практической работе:

АСУ ТП 2-го класса защищенности АСУ;

АС от НСД класса защищенности 1Б;

АС от НСД класса защищенности 2Б;

АС от НСД класса защищенности 1Г;

ЗО КИИ 3-й категории значимости;

ИСПДн 4-го уровня защищенности;

АС от НСД класса защищенности 1В;

АС от НСД класса защищенности 2А;

ГИС 1-го класса защищенности ЗИ;

АС от НСД класса защищенности 3Б;

ЗО КИИ 2-й категории значимости;

АСУ ТП 3-го класса защищенности;

ИСПДн 2-го уровня защищенности;

АС от НСД класса защищенности 1В;

ГИС 3-го класса защищенности ЗИ;

АСУ ТП 1-го класса защищенности;

АС от НСД класса защищенности 1Д;

ЗО КИИ 1-й категории значимости;

АС от НСД класса защищенности 3А;

ГИС 2-го класса защищенности ЗИ;

ИСПДн 3-го уровня защищенности.

Приложение Б

Пример титульного листа практической работы

Оглавление

Перечень сокращений и определений

Введение

Оформление и содержание практической работы

Содержание разделов практической работы

Введение

Анализ нормативных документов

Состав мер и требований к объектам информатизации

Заключение

Список использованных источников

Приложение А

Приложение Б